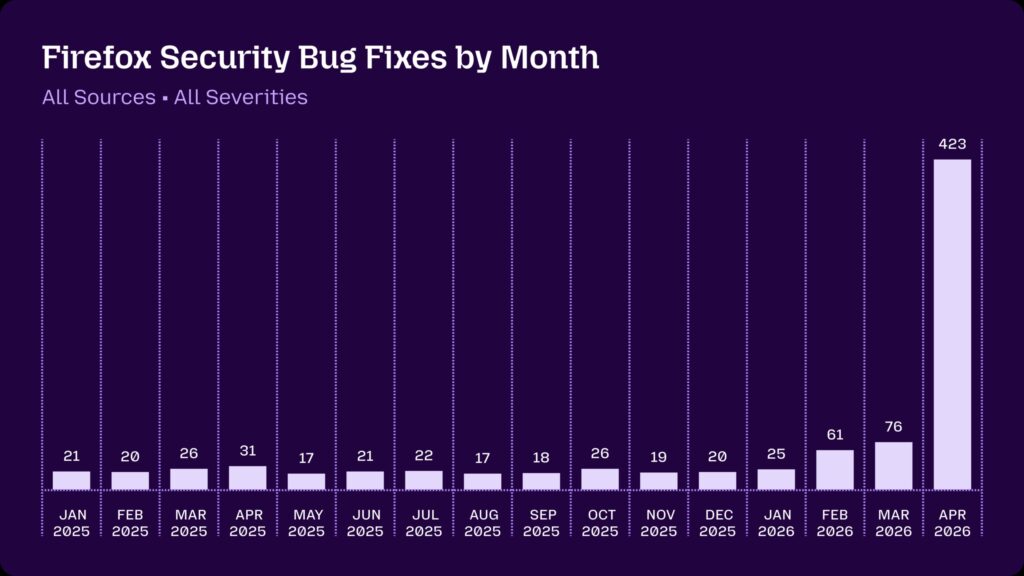

La gráfica que Mozilla ha publicado sobre Firefox debería estar en la mesa de cualquier responsable técnico. Durante 2025, el navegador corregía normalmente entre 20 y 30 bugs de seguridad al mes. En febrero y marzo de 2026 la cifra subió a unos 60 o 70. En abril llegó el salto: 423 vulnerabilidades corregidas en un solo mes. No fue magia, ni una auditoría clásica, ni fuzzing con más máquinas. Fue el resultado de combinar el trabajo del equipo de seguridad de Mozilla con una nueva generación de modelos de IA, entre ellos Claude Mythos Preview, de Anthropic.

Para mí, este caso marca un antes y un después. No porque Firefox sea inseguro. Más bien al contrario: hablamos de uno de los proyectos open source más revisados, probados y atacados del mundo. Precisamente por eso el caso importa. Si en Firefox han aparecido bugs de 15 y 20 años que habían sobrevivido a años de fuzzing, revisiones humanas y millones de ejecuciones de prueba, tenemos que asumir que algo parecido puede estar esperando en muchos otros sistemas: kernels, hipervisores, librerías criptográficas, appliances, firmwares, paneles de administración, software empresarial, herramientas de backup, plataformas cloud y código legacy que nadie quiere tocar.

Mozilla ha contado que Claude Mythos Preview ayudó a identificar 271 bugs en Firefox 150. De ellos, 180 fueron clasificados como sec-high, es decir, vulnerabilidades que pueden activarse con comportamiento normal del usuario, como visitar una página web. En total, sumando otros modelos, fuzzing, inspección manual e informes externos, Firefox corrigió 423 bugs de seguridad en abril. Más de 100 personas participaron en el esfuerzo para revisar, parchear, probar y publicar las correcciones.

Esto no va solo de navegadores

Sería un error leer esta noticia como “Mozilla ha usado una IA para arreglar Firefox”. El mensaje es mucho más amplio. Estas herramientas deben usarse para mejorar la seguridad de todo tipo de sistemas. No solo navegadores. También Linux, Windows, macOS, FreeBSD, OpenBSD, librerías de vídeo, componentes de red, software de virtualización, sistemas de almacenamiento, agentes de monitorización, APIs internas, aplicaciones bancarias, software sanitario, plataformas industriales y todo el código que sostiene nuestra economía digital.

Anthropic afirma que Claude Mythos Preview ya ha encontrado miles de vulnerabilidades de alta severidad, incluidas algunas en todos los grandes sistemas operativos y navegadores. Uno de los ejemplos públicos más llamativos es CVE-2026-4747, una vulnerabilidad de ejecución remota de código en FreeBSD, con 17 años de antigüedad, que permitía obtener control completo de un servidor NFS desde una posición no autenticada en Internet. Según Anthropic, Mythos Preview no solo la identificó, sino que también construyó un exploit funcional de forma autónoma tras recibir la petición inicial.

También se han citado fallos en OpenBSD, FFmpeg, navegadores y librerías criptográficas. IEEE Spectrum recogía que Mythos había identificado vulnerabilidades en sistemas operativos importantes, navegadores y componentes capaces de afectar a comunicaciones cifradas o certificados. Incluso se menciona la capacidad de encadenar vulnerabilidades para escalar privilegios en entornos tipo Linux. Conviene ser prudentes: no hay todavía un informe público detallado, con cifras comparables a las de Mozilla, para Windows, macOS o Linux. Pero la dirección es evidente. Esto no es una capacidad limitada a un navegador. Es una nueva forma de auditar software complejo.

El propio Project Glasswing, impulsado por Anthropic, confirma esa lectura. En la iniciativa participan Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorganChase, Linux Foundation, Microsoft, NVIDIA y Palo Alto Networks, entre otros. El objetivo declarado es usar Mythos Preview para reforzar software crítico, tanto propio como open source. Anthropic también ha extendido acceso a más de 40 organizaciones adicionales que mantienen infraestructura crítica, ha comprometido hasta 100 millones de dólares en créditos de uso y ha anunciado 4 millones de dólares en donaciones a organizaciones de seguridad open source.

AWS afirma que ya está probando Claude Mythos Preview en sus propias operaciones de seguridad y en codebases críticas. Microsoft ha señalado que acceder a Mythos Preview dentro de Project Glasswing le permite identificar y mitigar riesgos antes, además de reforzar soluciones de seguridad y desarrollo. Google, por su parte, ha indicado que Mythos Preview estará disponible para participantes vía Vertex AI, mientras recuerda sus propios trabajos con herramientas como Big Sleep y CodeMender para encontrar y corregir fallos críticos de software.

La IA no sustituye al equipo de seguridad, lo multiplica

Lo más interesante del caso Mozilla no es solo el modelo. Es la forma de usarlo. Mozilla explica que sus primeros experimentos con auditorías de código mediante modelos como GPT-4 o Claude Sonnet 3.5 tenían demasiados falsos positivos para escalar. La diferencia llegó con los “agentic harnesses”: entornos donde el modelo puede crear y ejecutar casos de prueba reproducibles para comprobar sus hipótesis sobre posibles bugs.

Dicho de otra manera: la IA no se limita a decir “creo que aquí hay un fallo”. Se le da acceso a un entorno controlado, se le orienta hacia una zona del código y se le pide que construya un test que demuestre el problema. Después entra el proceso humano: deduplicar, clasificar, revisar, parchear, probar, publicar y coordinar. Mozilla lo resume muy bien: el modelo es una pieza central, pero la tubería completa de seguridad es lo que lo convierte en algo útil a escala.

Esto me parece clave para cualquier empresa. No basta con contratar una IA potente y pedirle “búscame vulnerabilidades”. Hay que integrarla en el ciclo de vida del software: repositorios, CI/CD, entornos efímeros, pruebas automatizadas, revisión humana, gestión de tickets, prioridades, publicación de parches y comunicación con clientes. Si no se hace así, lo que tendremos será ruido. Si se hace bien, podemos reducir años de deuda técnica en semanas o meses.

Y no hablo solo de fabricantes de software. Cualquier empresa con sistemas críticos debería empezar a pensar cómo auditar su código, sus integraciones, sus scripts, sus herramientas internas y sus dependencias. Muchas organizaciones no tienen un navegador como Firefox, pero sí tienen aplicaciones legacy que nadie revisa, APIs antiguas, automatizaciones en Python o Bash, paneles internos, plugins, integraciones con ERP, software industrial o herramientas hechas deprisa hace diez años que siguen en producción.

La ventaja no puede quedar solo en manos de los gigantes

Aquí aparece una preocupación importante. Si estas capacidades solo llegan primero a las grandes corporaciones, el mercado quedará desequilibrado. Las empresas con acceso anticipado podrán limpiar sus codebases, endurecer sus productos y preparar sus equipos. Las pequeñas, las medianas, los proyectos open source y los mantenedores voluntarios pueden quedarse esperando, justo cuando los atacantes también empiezan a usar modelos parecidos.

Mozilla y Anthropic han reconocido este riesgo. Project Glasswing incluye a la Linux Foundation y contempla apoyo a open source, con donaciones a Alpha-Omega, OpenSSF y Apache Software Foundation. También existe una vía para que mantenedores interesados soliciten acceso mediante el programa Claude for Open Source. Es un buen comienzo, pero no debería quedarse ahí.

La ciberseguridad no puede convertirse en otro lujo reservado a quienes tienen presupuesto ilimitado. Si las IAs capaces de encontrar vulnerabilidades profundas se despliegan solo entre los grandes proveedores de cloud, fabricantes de sistemas operativos y corporaciones tecnológicas, el resto del tejido empresarial quedará expuesto. Y buena parte de la economía real depende precisamente de ese software menos visible: librerías open source, componentes industriales, software de gestión, paneles de hosting, appliances, herramientas de backup, plataformas SaaS pequeñas y desarrollos internos.

Por eso creo que estas herramientas deben abrirse de forma controlada a más empresas, integradores, proveedores de infraestructura, equipos de respuesta, universidades, mantenedores de software libre y compañías que gestionan servicios críticos. Con controles, con límites, con auditoría y con responsabilidad. Pero abrirse. Porque la alternativa es peor: que solo unos pocos puedan defenderse mientras capacidades similares acaban llegando al mercado negro, a grupos criminales o a actores estatales.

La ventana de parcheo se está encogiendo

CrowdStrike lo ha expresado con una frase muy clara dentro de Project Glasswing: la ventana entre el descubrimiento de una vulnerabilidad y su explotación por un adversario se ha colapsado; lo que antes podía tardar meses ahora puede ocurrir en minutos con IA. Esa frase debería preocuparnos a todos.

Durante años hemos vivido con una idea relativamente cómoda: descubrir un bug crítico exigía expertos escasos, tiempo, dinero y mucha paciencia. Eso elevaba el coste para los atacantes. Si la IA reduce ese coste, habrá más bugs descubiertos, más exploits, más presión sobre los equipos de seguridad y más urgencia para parchear. Los defensores también ganan capacidad, pero solo si se mueven rápido.

Aquí entran las prácticas de siempre, pero con más importancia que nunca: inventario real de activos, gestión de vulnerabilidades, parcheo ágil, segmentación, mínimo privilegio, monitorización, EDR, registros útiles, backups inmutables, pruebas de restauración, planes de continuidad, hardening y revisión continua del software. La IA puede ayudarnos a encontrar fallos. No sustituye tener una infraestructura preparada para resistir cuando algo falla.

También habrá que auditar código legacy de forma masiva. No podemos seguir asumiendo que lo antiguo es seguro porque lleva años funcionando. El bug de 20 años en XSLT que Mozilla menciona es un buen recordatorio. Lo viejo no siempre está probado; a veces solo está olvidado.

Una oportunidad para hacer Internet más seguro

La parte positiva es enorme. Si los defensores adoptan estas herramientas antes que los atacantes, podemos entrar en una etapa en la que se cierren miles de vulnerabilidades latentes. No todas, pero muchas. Mozilla habla de integrar este análisis en su CI para analizar parches a medida que entran en el árbol de código. Esa es la dirección correcta: no solo auditar el pasado, sino revisar cada cambio nuevo antes de que llegue a producción.

Me gustaría ver esta misma mentalidad en kernels, hipervisores, sistemas de backup, software de red, gestores de identidad, bases de datos, librerías criptográficas, paneles de administración, firmware de dispositivos y plataformas cloud privadas. También en software empresarial europeo, donde muchas veces dependemos de productos críticos que no tienen la visibilidad de Firefox, Linux o Windows.

La IA aplicada a ciberseguridad no debería quedarse en detectar phishing o generar reglas Sigma. Su mayor potencial está en ayudarnos a entender código, encontrar rutas extrañas, reproducir fallos, escribir pruebas, validar parches y reducir la deuda de seguridad acumulada durante décadas.

La llegada de modelos como Claude Mythos Preview no significa que mañana todo sea más seguro. Durante un tiempo puede ocurrir lo contrario: más vulnerabilidades descubiertas, más parches urgentes, más presión sobre mantenedores y más ruido. Pero si actuamos bien, este periodo puede ser el inicio de un software más robusto.

La conclusión que me llevo es sencilla. No podemos evitar que la IA se use para encontrar vulnerabilidades. Lo que sí podemos decidir es si la usamos primero para protegernos. Y eso debería aplicarse a todo: navegadores, Linux, Windows, macOS, cloud, edge, aplicaciones internas, software libre y sistemas empresariales. Quien espere demasiado no estará evitando el riesgo. Estará dejando que otro lo encuentre antes.

Preguntas frecuentes

¿Qué es Claude Mythos Preview?

Claude Mythos Preview es un modelo avanzado de Anthropic orientado, entre otras capacidades, a encontrar y explotar vulnerabilidades de software. No está disponible de forma general, pero se está usando en colaboraciones controladas y en Project Glasswing.

¿Solo se ha usado en Firefox?

No. Firefox es el caso público más detallado hasta ahora, pero Anthropic afirma que Mythos Preview ha encontrado vulnerabilidades en grandes sistemas operativos y navegadores. Project Glasswing incluye a actores como Apple, Microsoft, Linux Foundation, AWS y Google para aplicarlo a software crítico.

¿Ya hay datos públicos para Linux, Windows o macOS?

No hay un desglose público comparable al de Mozilla para Linux, Windows o macOS. Sí hay ejemplos públicos en FreeBSD, OpenBSD, FFmpeg, navegadores y menciones a sistemas operativos importantes, además de la participación de Apple, Microsoft y Linux Foundation en Project Glasswing.

¿Estas IAs deberían abrirse a más empresas?

Sí, con controles y responsabilidad. Si solo acceden las grandes corporaciones, muchas pymes, proyectos open source y proveedores pequeños quedarán en desventaja justo cuando los atacantes empiezan a disponer de capacidades similares.